La modernité aime les chiffres. Elle en produit avec une facilité presque rituelle. Tableaux de bord lumineux, graphiques colorés, pourcentages qui défilent sur les écrans des centres opérationnels de sécurité comme le rythme cardiaque d’un organisme technologique mondial. Dans toute organisation contemporaine, la cybersécurité est racontée par des nombres. Vulnérabilités ouvertes, correctifs installés, incidents détectés, accès révoqués. Une grammaire numérique qui promet le contrôle.

Mais la promesse du chiffre est souvent plus fragile qu’elle ne le paraît.

L’histoire de la mesure est, au fond, l’histoire de la civilisation. Lorsque les États européens du XVIIe siècle commencèrent à recenser leurs populations et à calculer la richesse nationale, la statistique moderne naquit. Le mot lui-même dérive du latin status, l’état des choses. Michel Foucault observait que le pouvoir moderne s’exerce à travers la connaissance numérique des sociétés. Compter signifie gouverner. Mais seulement lorsque le nombre produit une décision.

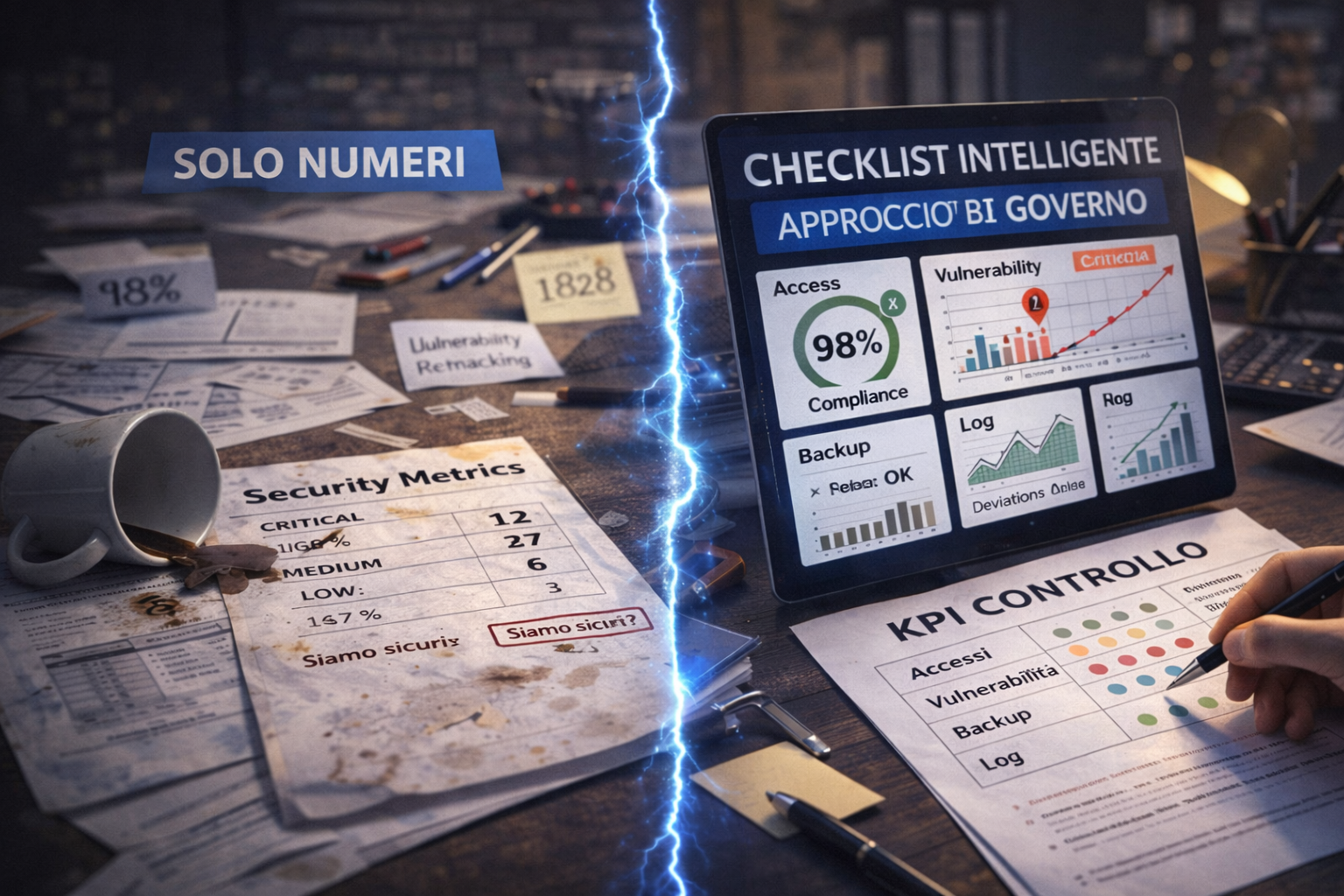

La cybersécurité du XXIe siècle vit une tension similaire. Les organisations mesurent tout, mais gouvernent rarement à partir de ce qu’elles mesurent.

Un chiffre peut décrire. Plus rarement il peut commander.

La différence est subtile mais fondamentale.

Dans de nombreuses entreprises, les rapports de sécurité ressemblent à un atlas statistique de la vulnérabilité. Pourcentage de correctifs appliqués en quatorze jours, taux de réussite des sauvegardes, délais de révocation des accès après départ d’un collaborateur. Des nombres précis, parfois élégants. Mais suspendus.

Le problème n’est pas le chiffre. Le problème est ce qui se passe lorsque le chiffre change.

Dans la plupart des organisations, il ne se passe rien.

Ce phénomène dépasse largement la cybersécurité. Il appartient à la bureaucratie contemporaine. En 1968, le théoricien du management Laurence J. Peter formulait le principe selon lequel les organisations hiérarchiques produisent une incompétence systémique. Dans les structures modernes on pourrait reformuler ce principe autrement. Les organisations produisent des métriques qui n’obligent personne à décider.

Le résultat est une simulation de contrôle.

Un indicateur de performance sans seuil opérationnel n’est qu’une statistique. Un seuil sans conséquence n’est qu’une rhétorique administrative.

La cybersécurité vit souvent dans cet espace ambigu. Les indicateurs apparaissent dans les comités de gouvernance, circulent dans les présentations des conseils d’administration, s’accumulent dans les rapports trimestriels. Mais lorsque la valeur descend sous l’objectif, l’organisation ne réagit pas. Elle enregistre simplement l’écart.

Avec le temps, l’écart devient la norme.

Le KPI continue d’exister mais il a perdu sa fonction disciplinaire.

Ce paradoxe apparaît clairement dans la gestion des vulnérabilités. Imaginons une organisation qui identifie cent quatre-vingts vulnérabilités critiques sur un trimestre. Cent quarante-six sont corrigées dans les quatorze jours, trente-quatre dépassent le délai.

Le taux de correction est de 81%.

L’objectif officiel est ≥95%.

L’écart est de –14%.

Dans beaucoup d’organisations, ce chiffre serait simplement commenté dans un rapport.

Dans un système réellement gouverné, le chiffre déclenche un mécanisme.

Si l’on définit trois zones opérationnelles, vert ≥95%, jaune 90% à 94%, rouge <90%, le résultat de 81% entre immédiatement dans la zone rouge.

La métrique devient alors un signal d’action.

Une notification peut être envoyée au responsable du contrôle, une révision du backlog peut être déclenchée, des ressources techniques peuvent être réaffectées.

Le chiffre cesse d’être une information. Il devient une décision.

En analysant l’exposition cumulative, une autre dimension apparaît. Les trente-quatre vulnérabilités corrigées hors délai sont restées ouvertes en moyenne vingt-et-un jours supplémentaires.

Cela représente sept cent quatorze jours d’exposition cumulée au-delà du seuil acceptable.

Le chiffre change de nature. Il ne s’agit plus d’anomalies statistiques mais d’un volume réel de risque.

La même logique peut être appliquée au contrôle des accès. Sur soixante-deux départs d’employés, cinquante accès sont révoqués dans les vingt-quatre heures, douze restent actifs plus longtemps.

Le taux de conformité est de 80,6%.

L’objectif est 100%.

L’écart est de –19,4%.

Sans mécanisme d’escalade, cet écart devient une tolérance implicite.

Avec un mécanisme d’escalade, il peut déclencher une révision du processus RH-IT ou un audit sur l’intégration des systèmes IAM.

La mathématique du seuil reste simple.

Un seuil opérationnel peut être défini comme l’objectif moins la déviation tolérable.

Objectif 95%, déviation tolérable 3%, seuil rouge 92%.

Toute valeur inférieure à 92% déclenche une escalade.

La question centrale devient alors la réactivité globale de l’organisation.

Si l’on modélise vingt-cinq contrôles de sécurité, dix-huit disposent d’une métrique primaire, douze possèdent un seuil formel, sept déclenchent une escalade automatique, et quatre produisent une décision traçable.

Le calcul donne :

(18/25) × (12/18) × (4/12) ≈ 0,16

Cela signifie que seulement seize pour cent des contrôles produisent une réaction complète.

Le reste n’est qu’observation.

La cybersécurité contemporaine risque ainsi de devenir une gigantesque machine statistique. Elle mesure parfaitement, mais décide rarement.

La technologie a perfectionné la capacité de mesurer.

La gouvernance doit encore apprendre à réagir.

La sécurité ne s’améliore pas en observant les chiffres. Elle s’améliore en réagissant aux chiffres.

La métrique primaire est le battement du contrôle.

Le seuil est la ligne qui sépare stabilité et risque.

L’escalade transforme le chiffre en décision.

Sans escalade, la métrique reste un graphique.

Et les graphiques ne protègent personne.

Raffaele Di Marzio

Executive Cybersecurity Consultant

raffaele.dimarzio@cyberium.limited

Sull’autore / À propos de l’auteur :

🇮🇹 https://www.amazon.it/stores/Raffaele-DI-MARZIO/author/B0FB47T6Q4

🇫🇷 https://www.amazon.fr/stores/Raffaele-DI-MARZIO/author/B0FB47T6Q4

📘 Metodo completo nel libro / Méthode complète dans le livre :

🇮🇹 https://www.amazon.it/dp/B0F5WV9WMF

🇫🇷 https://www.amazon.fr/dp/B0FMJQ4FFM