Ci sono momenti nella storia delle istituzioni in cui una norma non è semplicemente una norma. Diventa il segnale di un cambiamento di epoca. Il regolamento europeo DORA, Digital Operational Resilience Act, appartiene a questa categoria. Non nasce per aggiungere un ulteriore livello di compliance alla lunga lista di regolamenti finanziari europei. Nasce perché l’infrastruttura stessa della finanza contemporanea è diventata digitale, e quindi vulnerabile.

Per comprendere la portata di questo cambiamento bisogna fare un passo indietro. Nel XIX secolo il sistema finanziario si fondava su infrastrutture fisiche. Banche, caveau, registri cartacei. Il rischio principale era il furto, la frode, l’insolvenza. Nel XX secolo la globalizzazione ha trasformato il sistema finanziario in una rete di flussi elettronici. Oggi una transazione attraversa più sistemi informativi di quanti ne attraversasse una lettera nel sistema postale imperiale britannico.

Il risultato è una nuova forma di fragilità.

Quando nel 2008 il sistema finanziario globale entrò in crisi, la causa fu economica e strutturale. Quando nel 2023 alcune infrastrutture cloud subirono incidenti sistemici, il problema fu tecnologico. Oggi queste due dimensioni sono inseparabili. Il rischio finanziario e il rischio informatico sono diventati due facce della stessa realtà.

DORA nasce esattamente in questo punto di intersezione.

L’Unione Europea ha compreso che la stabilità del sistema finanziario non può più essere garantita soltanto da regole prudenziali. Deve essere garantita anche dalla resilienza tecnologica delle istituzioni. Un’interruzione operativa causata da un attacco informatico può produrre effetti sistemici comparabili a una crisi bancaria.

Per questa ragione il regolamento introduce un principio radicale, la resilienza digitale non è più una funzione tecnica, è una responsabilità di governance.

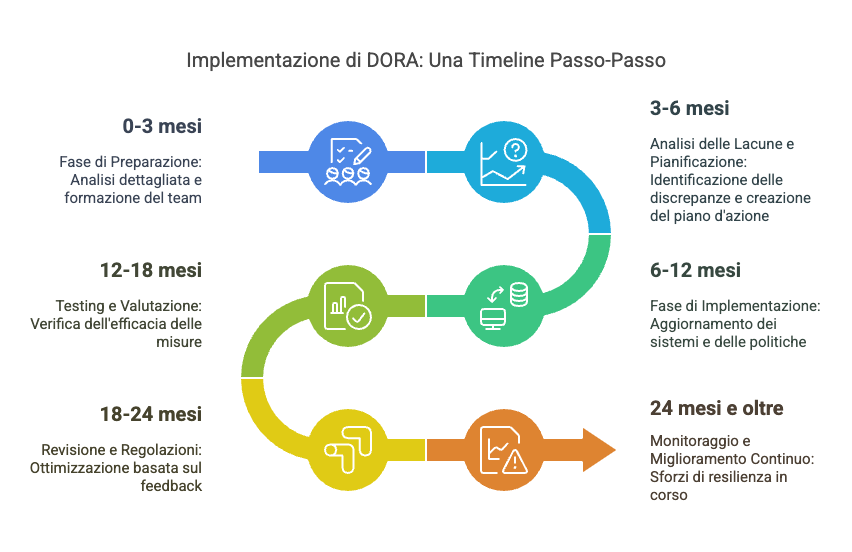

Se si osserva la sequenza temporale tipica di implementazione di DORA, come quella rappresentata nella timeline dell’immagine, emerge una dinamica interessante. Non è un progetto informatico, è un processo di trasformazione organizzativa.

Nei primi mesi l’organizzazione non costruisce sistemi. Costruisce comprensione. Analizza la propria architettura operativa, identifica le dipendenze critiche, forma il management. È una fase quasi filosofica. La tecnologia esiste già, ma il sistema deve imparare a guardarla come infrastruttura strategica.

Questa fase ricorda ciò che avvenne nel mondo militare europeo dopo le guerre napoleoniche. Le potenze continentali compresero che la guerra non poteva più essere improvvisata. Doveva essere pianificata, studiata, istituzionalizzata. Nascono in quel periodo le prime accademie militari moderne.

Allo stesso modo DORA impone alle organizzazioni finanziarie di sviluppare una forma di pensiero strategico sulla tecnologia.

Nei mesi successivi il processo entra in una fase più analitica. Le istituzioni devono confrontare il proprio stato attuale con le aspettative normative. Questo passaggio non è puramente tecnico. È quasi antropologico. Rivela la distanza tra ciò che le organizzazioni credono di essere e ciò che sono realmente.

Molte istituzioni scoprono che la loro architettura digitale è cresciuta in modo stratificato nel corso degli anni. Sistemi legacy, fornitori cloud, outsourcing tecnologico, interconnessioni con terze parti. L’intero ecosistema finanziario appare improvvisamente come una rete di dipendenze.

È qui che emerge uno dei concetti più interessanti della filosofia della sicurezza contemporanea, la resilienza non è l’assenza di incidenti. È la capacità del sistema di continuare a funzionare quando gli incidenti avvengono.

Nel corso dell’anno successivo l’attenzione si sposta sull’implementazione concreta. Controlli, processi, architetture di monitoraggio, procedure di gestione degli incidenti. Ma la vera trasformazione non avviene nei sistemi informativi. Avviene nel modo in cui le organizzazioni prendono decisioni.

DORA obbliga il board a interessarsi direttamente alla resilienza operativa. La sicurezza informatica smette di essere un dominio esclusivamente tecnico. Diventa una questione di governance.

Questo passaggio ricorda ciò che avvenne con la regolamentazione bancaria dopo la crisi del 1929. Allora il problema era la stabilità finanziaria. Oggi il problema è la stabilità tecnologica.

Dopo il primo anno di implementazione arriva la fase più interessante, quella dei test. Il sistema non deve solo esistere, deve dimostrare di funzionare. Simulazioni di crisi, test di resilienza, valutazione dei processi decisionali.

La resilienza è una proprietà che emerge solo sotto pressione.

La fase finale, che si estende oltre i due anni, è quella del miglioramento continuo. Il sistema entra in una condizione dinamica. Non esiste più uno stato finale di conformità. Esiste un processo permanente di adattamento.

È qui che la teoria incontra la pratica.

Per comprendere la portata reale di DORA bisogna guardare ai numeri. Consideriamo un’istituzione finanziaria con un’esposizione operativa annua stimata di 50 milioni di euro in termini di rischio ICT.

Prima dell’implementazione del programma di resilienza, la probabilità annuale di un incidente maggiore può essere stimata intorno al 8 per cento.

Il rischio atteso annuale può essere espresso con una formula semplice.

Rischio atteso = probabilità incidente × impatto medio

Rischio atteso iniziale = 0,08 × 50.000.000 = 4.000.000 €

Dopo l’implementazione delle misure di resilienza previste dal regolamento, la probabilità può scendere al 3,5 per cento grazie a miglioramenti nei controlli, nei processi di detection e nelle capacità di risposta.

Nuovo rischio atteso = 0,035 × 50.000.000 = 1.750.000 €

La riduzione del rischio annuale è quindi pari a 2.250.000 euro.

Ora confrontiamo due organizzazioni.

| Organizzazione | Investimento resilienza | Riduzione rischio annuo | ROI resilienza |

| Banca A | 4 milioni € | 2,25 milioni € | 56% |

| Banca B | 2 milioni € | 0,6 milioni € | 30% |

La differenza non dipende dal volume di investimenti, ma dalla qualità dell’architettura di resilienza.

Possiamo introdurre un indice sintetico di maturità della resilienza.

Indice resilienza = riduzione rischio / complessità operativa introdotta

Se un’organizzazione riduce il rischio del 45 per cento aumentando la complessità operativa del 20 per cento, l’indice sarà pari a 2,25.

Se invece riduce il rischio del 10 per cento ma aumenta la complessità del 40 per cento, l’indice sarà pari a 0,25.

Il primo sistema è resiliente. Il secondo è burocratico.

È qui che la filosofia della sicurezza incontra la matematica del rischio.

DORA non è soltanto un regolamento europeo. È un tentativo di trasformare la sicurezza digitale in una disciplina di governo delle infrastrutture.

In un mondo in cui le economie dipendono sempre più da sistemi informativi interconnessi, la stabilità delle istituzioni finanziarie dipenderà sempre meno dai bilanci e sempre più dalla capacità dei loro sistemi di resistere agli shock digitali.

La resilienza non è un progetto. È una proprietà emergente delle organizzazioni.

E, come tutte le proprietà emergenti, si costruisce nel tempo.

Raffaele Di Marzio

Executive Cybersecurity Consultant

raffaele.dimarzio@cyberium.limited

Sull’autore / À propos de l’auteur :

🇮🇹 https://www.amazon.it/stores/Raffaele-DI-MARZIO/author/B0FB47T6Q4

🇫🇷 https://www.amazon.fr/stores/Raffaele-DI-MARZIO/author/B0FB47T6Q4